近日,360安全大腦獨(dú)家捕獲“看門狗”團(tuán)伙最新動向,其正通過偽造某聊天軟件官網(wǎng)以及釣魚郵件等方式,對特定目標(biāo)人群精準(zhǔn)投毒禍亂網(wǎng)絡(luò)。該組織命名來源于攻擊樣本包含的中文PDB路徑,也有安全廠商稱其為“金眼狗”組織。

360安全大腦基于持續(xù)跟蹤數(shù)據(jù),并對攻擊樣本進(jìn)行梳理分析后發(fā)現(xiàn),“看門狗”團(tuán)伙長期通過申請正規(guī)軟件開發(fā)商簽名,進(jìn)而利用白加黑方式執(zhí)行遠(yuǎn)控木馬;釣魚郵件定向投毒,并通過漏洞利用啟動遠(yuǎn)控木馬;偽裝正規(guī)聊天工具捆綁遠(yuǎn)控模塊等三大手段橫行網(wǎng)絡(luò)。

手段1:以假亂真,冒用簽名投放遠(yuǎn)控木馬

一直以來,冒用軟件開發(fā)廠商簽名都是“看門狗”團(tuán)伙的慣用伎倆。從360安全大腦長期監(jiān)測數(shù)據(jù)來看,9月下旬至今已追蹤到該團(tuán)伙冒用的十余個數(shù)字證書,具體如下:

與此同時,360安全大腦最新數(shù)據(jù)顯示,“看門狗”團(tuán)伙除申請了與原廠商相同的簽名外,還申請了部分同名但大小寫不同的高迷惑性簽名,以便于測試安全軟件反應(yīng),為冒用簽名投放遠(yuǎn)控木馬試水。

手段2:迷惑性誘餌,釣魚郵件擴(kuò)散遠(yuǎn)控木馬

冒用簽名之外,360安全大腦數(shù)據(jù)顯示,釣魚郵件是“看門狗”團(tuán)伙的第二大慣用伎倆。從360安全大腦捕獲的釣魚郵件攻擊樣本來看,該團(tuán)伙通過釣魚郵件,將偽裝成技術(shù)資料等文檔的惡意程序,投遞至目標(biāo)用戶郵箱,以誘騙點(diǎn)擊下載。

一旦觸發(fā),惡意程序會利用muse音樂播放器棧溢出漏洞執(zhí)行后續(xù)shellcode,并經(jīng)過幾輪內(nèi)存加載后,最終運(yùn)行大灰狼遠(yuǎn)控。

值得一提的是,該團(tuán)伙頻繁利用不同軟件的棧溢出漏洞來試圖繞過殺軟的監(jiān)測,本次利用的muse音樂播放器為該團(tuán)伙最新利用的軟件漏洞。

具體執(zhí)行流程如下:

在此基礎(chǔ)上,針對特定人群,“看門狗”團(tuán)伙還會向其郵箱投放一些攜帶木馬的“文檔”,此類木馬通常會使用神似word文件的圖標(biāo)或極具誘導(dǎo)性的文件名,迷惑不明真相的用戶點(diǎn)擊,具體如下:

該木馬首先會檢測自身文件是否以字符“-”開頭。木馬啟動后會在C盤根目錄下創(chuàng)建以木馬文件名第一個字母+字符串“Help”的文件,然后檢測C:\-Help文件是否存在,不存在則彈窗“意外崩潰”并退出程序,用來對抗分析。

然后該木馬會從hxxp://15083142945.com:99/apbc下載木馬壓縮包并解壓到文件夾C:UsersPublicDownloads。解壓后的文件結(jié)構(gòu)如下:

最后執(zhí)行 C:UsersPublicDownloadshashiqiwcnmlgb.exe和C:UsersPublicDownloads下指定的誘導(dǎo)文件,誘導(dǎo)文件如下圖:

wcnmlgb.exe運(yùn)行后檢測當(dāng)同目錄下如果沒有RW.txt,則會彈出一個文字替換工具的窗口,用來對抗檢測,起到混淆視聽的作用。

如果檢測到RW.txt存在則讀取文本里面的內(nèi)容,并在內(nèi)存中解密運(yùn)行其中的惡意AutoRun.dll,AutoRun.dll通過運(yùn)行快捷方式的方法最后以命令行參數(shù)sydb.pls運(yùn)行C:UsersPublicDownloads$Recycle.Binmtfx.exe。mtfx.exe則是一個帶有棧溢出漏洞的的音樂播放器程序(muse.exe)。通過命令行參數(shù)會讀取指定*.m3u和*.pls后綴的文件。而如果文件內(nèi)容太大,則會引發(fā)本地溢出造成漏洞從而可以執(zhí)行shellcode。

通過對mtfx.exe代碼分析,發(fā)現(xiàn)在函數(shù)中使用了不檢查輸入數(shù)據(jù)長度的fscanf函數(shù),所以會將打開的sybd.pls文件中數(shù)據(jù)全部讀入局部變量,從而覆蓋掉返回地址和SEH異常處理函數(shù)。

fscanf函數(shù)讀取sydb.pls文件數(shù)據(jù)后,覆蓋了當(dāng)前函數(shù)返回地址和SEH的回調(diào)函數(shù)。當(dāng)函數(shù)返回時,由于返回地址0x41414141是一個無法訪問的地址,觸發(fā)異常從而跳入被覆蓋的SEH回調(diào)函數(shù),而回調(diào)函數(shù)地址是sdll.dll的一個固定地址,運(yùn)行其中兩個pop一個ret后又跳回之前被覆蓋地址中構(gòu)造好的shellcode中繼續(xù)執(zhí)行。

由于上述緩沖區(qū)大小有限,該段shellcode動態(tài)獲取API后,會依次讀取同目錄下的帶有惡意代碼的文件“X”,“A”,“gifa”最終在內(nèi)存中解出運(yùn)行一個修改版的大灰狼遠(yuǎn)控木馬dll。連接 CC為58.218.200.5:1529

手段3:偽造軟件,隱秘捆綁投遞遠(yuǎn)控木馬

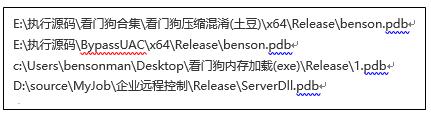

除上述兩種慣用手段外,“看門狗”團(tuán)伙第三種常用的攻擊手段則是偽造聊天軟件擴(kuò)散遠(yuǎn)控木馬。360安全大腦監(jiān)測數(shù)據(jù)顯示,12月份該團(tuán)伙將攻擊荷載從Telegram換到了POTATO CHAT,并在其偽造的potato網(wǎng)站上放置偽造簽名的PotatoInstaller.exe,以擴(kuò)散遠(yuǎn)控木馬。360安全大腦追蹤到的樣本顯示,該安裝包除了會安裝正常potato軟件外,還會釋放由MFC編寫的內(nèi)存加載器,運(yùn)行后內(nèi)存加載遠(yuǎn)控模塊ServerDll.dll。

具體執(zhí)行流程如下:

從360安全大腦追蹤到的細(xì)節(jié)來看,“看門狗”團(tuán)伙近乎完全地復(fù)制potato官方網(wǎng)站(hxxps://potato.im/),制作出了自己的假網(wǎng)站(hxxp://potato.fit/index.html),且在頁面中,除了動態(tài)變化的使用人數(shù)和被替換了的windows版下載鏈接外,幾乎與官網(wǎng)毫無區(qū)別,極大地提高了中招率。

在“看門狗”團(tuán)伙制作的假網(wǎng)站,點(diǎn)擊windows版下載后的安裝程序,是簽名無效的程序,但由于高隱蔽性,常常難以察覺。官方網(wǎng)站安裝程序與“看門狗”團(tuán)伙制作版對比如下圖:

看門狗團(tuán)伙制作的PotatoInstaller.exe行為分析:

1.檢查注冊表項(xiàng) HKEY_LOCAL_MACHINESOFTWAREODBC,無此注冊表項(xiàng)則退出。

2.檢查文件夾C:ProgramDataRecovery 不存在則創(chuàng)建。

3.ShellExecute 執(zhí)行超長命令行,看門狗團(tuán)伙可能想通過此方式繞過安全軟件的監(jiān)控。

此powershell腳本解密后的實(shí)際內(nèi)容如下:

由于腳本中有延時設(shè)置,實(shí)際測試過程中, go.exe啟動之后,Server.vbe才開始執(zhí)行。

4.將文件內(nèi)的數(shù)據(jù)通過文件映射的方法寫入 C:ProgramDataRecoverytree.exe.

5.解壓縮tree.exe,這是一個壓縮文件,解壓密碼:AaBbCc999.

此文件解壓縮出來的文件都放在C:ProgramDataRecovery。

除了tree.exe 可見外,其他文件全部設(shè)置隱藏屬性。Gamecap.exe是一個在內(nèi)存中加載并運(yùn)行大灰狼遠(yuǎn)控的惡意程序。Server.vbe等一系列文件都是為了給gamecap.exe添加開機(jī)自啟動,實(shí)現(xiàn)持久化控制。

6.執(zhí)行 C:\ProgramData\Recovery\go.exe 這是一個bypassuac程序.這個程序的主要目的就是啟動官方的安裝程序setup.exe,以此來迷惑用戶。

全部文件分析及說明:

遠(yuǎn)控木馬威脅此起彼伏,360安全大腦強(qiáng)勢截殺

從冒用簽名、釣魚郵件到偽造網(wǎng)站,“看門狗”團(tuán)伙投遞遠(yuǎn)控木馬的手段,可謂花樣百出。而面對遠(yuǎn)控木馬等網(wǎng)絡(luò)安全威脅,360安全大腦賦能下的新一代防護(hù)體系,先后推出了橫向移動防護(hù)、軟件劫持攻擊、無文件攻擊等各類應(yīng)對高級威脅攻擊的體系防護(hù)能力,以及應(yīng)對RDP爆破攻擊、web應(yīng)用系統(tǒng)漏洞、webshell攻擊等多項(xiàng)針對服務(wù)器的防護(hù)能力,持續(xù)為黨政軍企等各領(lǐng)域用戶輸出安全防護(hù)力。

值得一提的是,“360安全大腦-主防威脅可視化平臺”可持續(xù)對每日新出現(xiàn)的威脅事件進(jìn)行聚合與可視化展示,精準(zhǔn)實(shí)時呈現(xiàn)各種流行病毒、木馬的攻擊態(tài)勢,并生成囊括病毒木馬攻擊趨勢、相關(guān)網(wǎng)絡(luò)與終端維度威脅情報數(shù)量以及生命周期的全維度數(shù)據(jù),進(jìn)而幫助技術(shù)分析人員高效掌握各類安全威脅,輔助人工分析、研判。

例:全方位呈現(xiàn)“匿影”僵尸網(wǎng)絡(luò)的攻擊趨勢圖

目前,在360安全大腦的極智賦能下,360安全衛(wèi)士等系列產(chǎn)品可在第一時間攔截查殺此類木馬威脅。同時,針對此類威脅360安全大腦給出如下安全建議:

1. 對于個人用戶,可及時前往weishi.360.cn下載安裝360安全衛(wèi)士,強(qiáng)力查殺此類病毒木馬;

2. 對于廣大政企用戶,可通過安裝360終端安全管理系統(tǒng),有效攔截木馬病毒威脅,保護(hù)文件及數(shù)據(jù)安全,詳情可通過400-6693-600咨詢了解;而對于小微企業(yè),則可直接前往safe.online.360.cn,免費(fèi)體驗(yàn)360安全衛(wèi)士團(tuán)隊版,抵御木馬病毒攻擊;

3. 企業(yè)360情報云的ioc檢測、發(fā)現(xiàn)能力已經(jīng)全面集成到本地大腦、asia、安全DNS等產(chǎn)品中,用戶可以通過采購這些產(chǎn)品獲取高效及時的最新威脅情報支持,提升安全產(chǎn)品防御能力;

4. 目前360沙箱云已對外提供公開服務(wù),可及時前往ata.360.cn在線體驗(yàn)。通過沙箱云可以快速準(zhǔn)確對可疑樣本完成自動化分析,幫助企業(yè)管理員更好應(yīng)對企業(yè)內(nèi)部面臨的安全問題;

5. 對于安全軟件報毒的程序,不要輕易添加信任或退出安全軟件;

6. 提高安全意識,不隨意打開陌生人發(fā)來的各種文件,如需打開務(wù)必驗(yàn)證文件后綴是否與文件名符合。

特別提醒:本網(wǎng)內(nèi)容轉(zhuǎn)載自其他媒體,目的在于傳遞更多信息,并不代表本網(wǎng)贊同其觀點(diǎn)。其原創(chuàng)性以及文中陳述文字和內(nèi)容未經(jīng)本站證實(shí),對本文以及其中全部或者部分內(nèi)容、文字的真實(shí)性、完整性、及時性本站不作任何保證或承諾,并請自行核實(shí)相關(guān)內(nèi)容。本站不承擔(dān)此類作品侵權(quán)行為的直接責(zé)任及連帶責(zé)任。如若本網(wǎng)有任何內(nèi)容侵犯您的權(quán)益,請及時聯(lián)系我們,本站將會在24小時內(nèi)處理完畢。

站長資訊網(wǎng)

站長資訊網(wǎng)